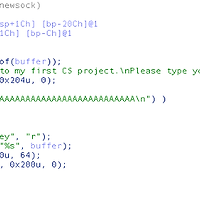

실제 대회에서 환경이 어땠는지는 모르겠지만, ASLR이 걸린 리모트 환경에서 풀어보았다.

fork()함수의 특징을 이용하여..

포맷스트링버그 문제지만, ASLR이 걸렸을때 스택상의 RET의 주소값과 쉘코드의 주소값을 구하는 방법으로 메모리릭을 통해 얻은 값중, 특정 위치(순서)의 값을 기준으로 오프셋을 통해 주소값을 계산함.

'System Hacking > CTF' 카테고리의 다른 글

| Plaid_CTF_2013 ropasaurusrex (0) | 2014.11.19 |

|---|---|

| CSAW_2012 exploitation 500 (0) | 2014.11.19 |

| CSAW_2012 exploitation 300 (0) | 2014.11.17 |

| CSAW_2012 exploitation 200 (0) | 2014.11.16 |

| CodeGate_2013 vuln_400 (0) | 2014.11.16 |

challenge2

challenge2